Table of Contents

ภัยคุกคามทางไซเบอร์กำลังเปลี่ยนแปลงอย่างรวดเร็ว จากการโจมตีแบบ Traditional เช่น ปล่อยไวรัสหรือ malware ไปสู่การโจมตีที่มีความซับซ้อนมากขึ้นและใช้เทคโนโลยีขั้นสูง เช่น AI, automation และ cloud infrastructure ในยุคของ AI-Driven Threat นี้องค์กรจึงจำเป็นต้องปรับแนวทางด้านความปลอดภัย โดยใช้แนวคิด Cyber Defense 360° ที่ครอบคลุมทั้ง Endpoint, Identity และ Cloud Security พร้อมทั้งทดสอบและประเมินประสิทธิภาพของระบบความปลอดภัยอย่างต่อเนื่อง

จากรายงาน IBM Cost of a Data Breach Report 2024 ระบุว่า ค่าเสียหายเฉลี่ยจากการละเมิดข้อมูล (Data Breach) ทั่วโลกอยู่ที่ประมาณ 4.88 ล้านดอลลาร์ต่อเหตุการณ์ ซึ่งถือเป็นระดับสูงสุดเท่าที่เคยมีมา และยังคงมีแนวโน้มเพิ่มขึ้นต่อเนื่องทุกปี ในขณะเดียวกัน องค์กรจำนวนมากยังไม่สามารถตรวจจับการโจมตีได้ทันเวลา โดยค่าเฉลี่ยของระยะเวลาตั้งแต่การโจมตีเกิดขึ้นจนถึงการตรวจพบและควบคุมเหตุการณ์อยู่ที่ประมาณ 258 วัน ช่วงเวลาที่ล่าช้านี้เปิดโอกาสให้ผู้โจมตีสามารถเคลื่อนที่ภายในระบบขององค์กร ขยายการเข้าถึง และเพิ่มความเสียหายได้อย่างมีนัยสำคัญ

สถานการณ์ดังกล่าวสะท้อนให้เห็นว่า รูปแบบภัยไซเบอร์กำลังเปลี่ยนไปอย่างรวดเร็ว และองค์กรจำเป็นต้องปรับแนวคิดด้านความปลอดภัยให้ทันกับภัยคุกคามรูปแบบใหม่

วิวัฒนาการของ Cyber Attacks: จาก Traditional Attacks สู่ Identity-Based Attacks

เพื่อเข้าใจความซับซ้อนของภัยไซเบอร์ในปัจจุบัน จำเป็นต้องมองย้อนกลับไปถึงวิวัฒนาการของรูปแบบการโจมตี ซึ่งได้เปลี่ยนแปลงอย่างมีนัยสำคัญในช่วงหลายปีที่ผ่านมา

Traditional Attacks: การโจมตีระบบโดยตรง

ในอดีต การโจมตีทางไซเบอร์มักมุ่งเป้าไปที่การเจาะระบบโดยตรงผ่านช่องโหว่ของซอฟต์แวร์หรืออุปกรณ์ เช่น

- การปล่อยไวรัสหรือมัลแวร์

- การใช้ exploit เพื่อเจาะช่องโหว่ของระบบปฏิบัติการ

- การโจมตีเครือข่ายผ่านช่องโหว่ของระบบ

เครื่องมือด้านความปลอดภัยในยุคการโจมตีแบบนั้น เช่น Antivirus, Firewall และ Intrusion Detection Systems อาศัยการตรวจจับแบบ signature-based ซึ่งสามารถตรวจจับภัยคุกคามที่รู้จักได้อย่างมีประสิทธิภาพ อย่างไรก็ตาม แนวทางนี้มีข้อจำกัดสำคัญ เนื่องจากสามารถป้องกันได้เฉพาะภัยคุกคามที่เคยถูกค้นพบแล้วเท่านั้น ทำให้การโจมตีรูปแบบใหม่จำนวนมากสามารถหลบเลี่ยงการตรวจจับได้

Identity-Based Attacks: การโจมตีผ่านตัวตนผู้ใช้งาน

เมื่อระบบป้องกันด้าน Endpoint และ Network มีความแข็งแกร่งมากขึ้น ผู้โจมตีจึงเริ่มเปลี่ยนกลยุทธ์ไปโจมตี ตัวตนของผู้ใช้งาน (Digital Identity) แทน

ในหลายกรณี การเข้าถึงบัญชีผู้ใช้เพียงบัญชีเดียวอาจเพียงพอที่จะทำให้ผู้โจมตีสามารถเข้าถึงระบบสำคัญขององค์กรได้โดยไม่จำเป็นต้องเจาะระบบผ่านช่องโหว่ทางเทคนิค

รูปแบบการโจมตีที่พบได้บ่อย ได้แก่

- Credential theft จาก phishing หรือ data breach

- Credential stuffing จากข้อมูลรั่วไหลของบริการอื่น

- Privilege escalation เพื่อยกระดับสิทธิ์ในการเข้าถึงระบบ

จากรายงาน Microsoft Digital Defense Report ในปี 2025 ระบุว่า Microsoft ตรวจพบ identity attacks ต่อวันทั่วโลกมากกว่า 97% ของการโจมตีเหล่านี้เกี่ยวข้องกับการโจมตีแบบ password-based attacks เช่น brute-force (การโจมตีแบบเดารหัสผ่านหรือ credential จนกว่าจะพบค่าที่ถูกต้อง) หรือ credential stuffing การโจมตีที่เกิดจากข้อมูลรั่วไหลของผู้ใช้งานใช้รหัสผ่านเดียวกันกับหลายบริการทั้งอีเมล โซเชียลมีเดีย และระบบองค์กร แนวโน้มดังกล่าวสะท้อนให้เห็นว่า Identity กลายเป็นหนึ่งในจุดอ่อนสำคัญที่สุดของระบบ IT ในปัจจุบัน

ภัยไซเบอร์ในยุค AI: เมื่อผู้โจมตีมีเครื่องมือที่ทรงพลังมากขึ้น

AI (Artificial Intelligence) ไม่ได้เป็นเพียงเครื่องมือสำหรับการพัฒนานวัตกรรมทางธุรกิจเท่านั้น แต่ยังกลายเป็นเครื่องมือที่ผู้โจมตีใช้เพื่อเพิ่มประสิทธิภาพของการโจมตีทางไซเบอร์อีกด้วย

จากข้อมูลด้านบนของ Microsoft การโจมตีเหล่านี้มักอาศัย automation และ botnet เพื่อทดลอง credential จำนวนมหาศาลภายในเวลาอันสั้น ทำให้ระบบที่ยังใช้การยืนยันตัวตนแบบ password เพียงอย่างเดียวมีความเสี่ยงสูงต่อการถูกโจมตี

ในขณะเดียวกัน ผู้โจมตีเริ่มนำ AI มาใช้ในกระบวนการโจมตีมากขึ้น เช่น

Phishing Email ที่มีความสมจริงสูง

AI สามารถวิเคราะห์รูปแบบภาษา โทนการสื่อสาร และบริบทขององค์กรเพื่อสร้างอีเมลหลอกลวงที่มีความแนบเนียนอย่างมาก เช่น การปลอมตัวเป็นผู้บริหารหรือคู่ค้าทางธุรกิจ เมื่ออีเมลเหล่านี้ถูกส่งไปยังพนักงาน โอกาสที่ผู้รับจะคลิกลิงก์หรือเปิดไฟล์อันตรายจึงเพิ่มสูงขึ้นอย่างมีนัยสำคัญ

Malware ที่สามารถปรับตัวเพื่อหลบการตรวจจับ

มัลแวร์ยุคใหม่สามารถใช้เทคนิค automation และ AI เพื่อปรับเปลี่ยนพฤติกรรมของตัวเอง เช่น การเปลี่ยนโค้ดหรือรูปแบบการทำงานเพื่อหลีกเลี่ยงการตรวจจับของระบบความปลอดภัยแบบดั้งเดิม ทำให้ระบบป้องกันแบบ signature-based ไม่สามารถตรวจจับภัยคุกคามได้อย่างมีประสิทธิภาพเหมือนในอดีต

Deepfake สำหรับการโจมตีแบบ Social Engineering

เทคโนโลยี deepfake สามารถสร้างเสียงหรือวิดีโอปลอมที่เลียนแบบบุคคลจริงได้อย่างสมจริง เช่น การปลอมเสียงผู้บริหารเพื่อสั่งให้พนักงานโอนเงิน หรือการปลอมวิดีโอเพื่อสร้างความน่าเชื่อถือในการติดต่อทางธุรกิจ การโจมตีลักษณะนี้ทำให้การตรวจสอบความถูกต้องของข้อมูลยากขึ้น และเพิ่มความเสี่ยงในการเกิด fraud และ data breach

รายงานจาก CrowdStrike Global Threat Report ของปี 2026 ยังระบุอีกว่า average eCrime breakout time หรือเวลาที่ผู้โจมตีใช้ในการเคลื่อนที่ภายในเครือข่ายหลังจากเข้าถึงระบบได้สำเร็จ ลดลงเหลือเฉลี่ยเพียง 29 นาที และในบางกรณีการโจมตีที่เร็วที่สุดเกิดขึ้นภายใน 27 วินาที เท่านั้น ซึ่งหมายความว่า หลังจากผู้โจมตีเข้าสู่ระบบได้สำเร็จ พวกเขาสามารถขยายการโจมตีภายในเครือข่ายขององค์กรได้อย่างรวดเร็ว

ภัยคุกคามในลักษณะนี้ทำให้การป้องกันแบบเดิมไม่เพียงพออีกต่อไป และองค์กรจำเป็นต้องใช้แพลตฟอร์มความปลอดภัยที่สามารถมองเห็นภัยคุกคามในหลายมิติของระบบ IT หนึ่งในแนวทางที่องค์กรจำนวนมากเริ่มนำมาใช้ คือ แพลตฟอร์มความปลอดภัยแบบรวมศูนย์

CrowdStrike Falcon: การป้องกัน Endpoint, Identity และ Cloud ในแพลตฟอร์มเดียว

เพื่อตอบโจทย์ภัยคุกคามยุคใหม่ องค์กรจำนวนมากเริ่มหันมาใช้แพลตฟอร์มความปลอดภัยแบบรวมศูนย์ เช่น CrowdStrike Falcon Platform ที่ถูกออกแบบให้สามารถป้องกันภัยคุกคามได้แบบ End-to-End โดยครอบคลุมทั้ง Endpoint, Identity และ Cloud Security ภายในระบบเดียว

ความสามารถหลักของแพลตฟอร์ม

AI-Powered Threat Detection

CrowdStrike Falcon ใช้ Machine Learning และ Behavioral Analytics ในการวิเคราะห์พฤติกรรมที่ผิดปกติของระบบ เช่น การเข้าถึงข้อมูลที่ผิดปกติ การพยายามยกระดับสิทธิ์ (Privilege Escalation) หรือการเคลื่อนไหวของ attacker ภายในเครือข่าย วิธีการตรวจจับแบบพฤติกรรมนี้ช่วยให้สามารถตรวจจับภัยคุกคามใหม่ ๆ ที่ยังไม่มี signature ได้

Unified Security Platform

หนึ่งในปัญหาที่องค์กรจำนวนมากเผชิญคือการใช้เครื่องมือ cybersecurity จำนวนมากจากหลายผู้ผลิต ซึ่งทำให้การบริหารจัดการมีความซับซ้อน CrowdStrike Falcon ถูกออกแบบให้รวมฟังก์ชันด้าน Endpoint Protection, Threat Intelligence และ Incident Response ไว้ในแพลตฟอร์มเดียว ช่วยลดความซับซ้อนของระบบความปลอดภัย

Real-Time Threat Intelligence

แพลตฟอร์มสามารถวิเคราะห์เหตุการณ์ด้านความปลอดภัยจาก endpoint ทั่วโลกมากกว่า 1 trillion events ต่อวัน ทำให้สามารถเรียนรู้รูปแบบการโจมตีใหม่ ๆ และปรับปรุงความสามารถในการตรวจจับภัยคุกคามได้อย่างต่อเนื่อง

ทำไม CrowdStrike จึงเป็นแพลตฟอร์มที่องค์กรชั้นนำเลือกใช้

CrowdStrike ได้รับการจัดอันดับให้เป็น Leader ในรายงาน Gartner Magic Quadrant ด้าน Endpoint Protection Platforms (EPP) อย่างต่อเนื่องหลายปี โดยได้รับการประเมินในระดับสูงทั้งด้าน Ability to Execute และ Completeness of Vision ซึ่งสะท้อนถึงความสามารถในการพัฒนาเทคโนโลยีและการนำไปใช้งานในระดับองค์กรได้อย่างต่อเนื่อง

การได้รับการจัดอันดับในกลุ่มผู้นำอย่างต่อเนื่อง ยังสะท้อนถึงการยอมรับจากองค์กรขนาดใหญ่และหน่วยงานในหลากหลายอุตสาหกรรมที่ต้องการ solution ด้านความปลอดภัยที่สามารถใช้งานได้จริงในสภาพแวดล้อมที่ซับซ้อน การตรวจจับภัยคุกคาม CrowdStrike อาศัยข้อมูล Telemetry จากเครือข่ายระดับโลก เพื่อช่วยให้สามารถระบุและตอบสนองต่อภัยคุกคามรูปแบบใหม่ได้รวดเร็วขึ้น รวมถึงการโจมตีที่มีความซับซ้อน เช่น Zero-day และ Advanced Persistent Threat (APT)

สถาปัตยกรรมของแพลตฟอร์มถูกออกแบบให้เป็น Cloud-native ทำให้องค์กรสามารถเริ่มใช้งานได้โดยไม่ต้องลงทุนโครงสร้างพื้นฐานเพิ่มเติม สามารถรองรับการทำงานแบบ Hybrid และ Remote Workforce ได้อย่างยืดหยุ่น พร้อมทั้งขยายระบบได้ทันทีตามการเติบโตของธุรกิจ

อย่างไรก็ตาม การใช้แพลตฟอร์มด้านความปลอดภัยที่ทันสมัยช่วยให้องค์กรสามารถตรวจจับและตอบสนองต่อภัยคุกคามได้รวดเร็วขึ้น การมีเครื่องมือเพียงอย่างเดียวอาจไม่เพียงพอ หากองค์กรยังไม่ทราบว่าระบบของตนเองมีช่องโหว่ใดอยู่บ้าง ดังนั้นกระบวนการค้นหาและประเมินช่องโหว่ของระบบ จึงมีความสำคัญอย่างยิ่ง

Vulnerability Assessment และ Penetration Testing: การค้นหาช่องโหว่ก่อนที่ผู้โจมตีจะพบ

แม้องค์กรจะมีเครื่องมือป้องกันที่ทันสมัย แต่หากระบบมีช่องโหว่พื้นฐาน ผู้โจมตีก็ยังสามารถใช้ช่องโหว่เหล่านั้นเป็นจุดเริ่มต้นของการโจมตีได้ จากรายงาน Verizon Data Breach Investigations Report (DBIR) ระบุว่า การใช้ credential ที่ถูกขโมยยังคงเป็นหนึ่งในวิธีการเข้าถึงระบบที่พบมากที่สุดในการโจมตีทางไซเบอร์ ขณะที่การโจมตีจำนวนมากยังเกี่ยวข้องกับ human element เช่น phishing, social engineering และการจัดการ credential ที่ไม่ปลอดภัย ในรายงานเดียวกันยังชี้ให้เห็นว่า การโจมตีผ่านช่องโหว่ของระบบ (vulnerability exploitation) ยังคงเป็นหนึ่งในวิธีที่ผู้โจมตีใช้ในการเข้าถึงระบบขององค์กร โดยเฉพาะในกรณีที่ซอฟต์แวร์ไม่ได้รับการอัปเดตหรือมีการตั้งค่าที่ไม่ปลอดภัย ด้วยเหตุนี้ กระบวนการประเมินความปลอดภัยของระบบจึงมีบทบาทสำคัญในการช่วยให้องค์กรสามารถค้นพบช่องโหว่ก่อนที่จะถูกโจมตี

ตัวอย่างแนวทางที่ใช้ค้นหาช่องโหว่กันอย่างแพร่หลาย

Vulnerability Assessment (VA)

การตรวจสอบระบบเพื่อค้นหาช่องโหว่ด้านความปลอดภัย เช่น ช่องโหว่ของระบบปฏิบัติการ การตั้งค่าระบบที่ไม่ถูกต้อง หรือซอฟต์แวร์ที่ไม่ได้รับการอัปเดต การตรวจสอบนี้ช่วยให้องค์กรสามารถระบุความเสี่ยงและวางแผนแก้ไขก่อนที่ผู้โจมตีจะใช้ช่องโหว่เหล่านั้น

Penetration Testing (PT)

การทดสอบเจาะระบบเป็นการจำลองการโจมตีจริงโดยผู้เชี่ยวชาญด้านความปลอดภัย เพื่อทดสอบว่าระบบสามารถป้องกันการโจมตีได้ดีเพียงใด กระบวนการนี้ช่วยให้องค์กรเข้าใจว่าหากเกิดการโจมตีจริง ระบบจะสามารถรับมือได้หรือไม่

OWASP Top 10 Validation

สำหรับองค์กรที่มี Web Application จำนวนมาก การตรวจสอบตามมาตรฐาน OWASP Top 10 เป็นสิ่งสำคัญ จะมีการตรวจสอบว่า web application มีช่องโหว่เหล่านี้หรือไม่ ซึ่งจะช่วย

- ลดความเสี่ยงจาก web application attack

- ป้องกัน data breach

- ทำให้ระบบผ่านมาตรฐาน security compliance

- เพิ่มความเชื่อมั่นด้าน cybersecurity

Web Application เป็นรายการช่องโหว่ที่พบบ่อยที่สุด ทั้ง Broken Access Control, Injection และ Security Misconfiguration แต่ด้วยการตรวจสอบตามมาตรฐานนี้ช่วยลดความเสี่ยงจากการโจมตีผ่าน web application ซึ่งเป็นหนึ่งในช่องทางโจมตีที่พบมากที่สุดในปัจจุบัน

อย่างไรก็ตาม องค์กรจำนวนมากยังคงตั้งคำถามว่า การลงทุนด้าน Cybersecurity ที่เพิ่มขึ้นนั้นให้ผลลัพธ์ที่คุ้มค่าหรือไม่ คำถามนี้นำไปสู่แนวคิดสำคัญที่เรียกว่า Validation ROI

การวัดผล Cybersecurity Investment ด้วยแนวคิด Validation ROI

การลงทุนด้าน cybersecurity ในอดีตมักจะถูกมองว่าเป็นค่าใช้จ่ายที่หลีกเลี่ยงไม่ได้ แต่ในปัจจุบันองค์กรเริ่มให้ความสำคัญกับแนวคิดเรื่องการวัดผลตอบแทนจากการลงทุนด้านความปลอดภัย (Validation ROI)

แนวคิดนี้เน้นการทดสอบและวัดประสิทธิภาพของระบบความปลอดภัยอย่างต่อเนื่อง เพื่อให้มั่นใจว่าเครื่องมือที่องค์กรลงทุนไปสามารถป้องกันภัยคุกคามได้จริง

ตัวอย่างแนวทางที่ใช้ในการวัดผล

Security Control Validation

การทดสอบว่าระบบรักษาความปลอดภัย เช่น Endpoint Protection, Firewall หรือ Identity Security สามารถตรวจจับและป้องกันการโจมตีได้จริงหรือไม่

Attack Simulation

การจำลองสถานการณ์การโจมตีไซเบอร์เพื่อทดสอบกระบวนการตรวจจับและตอบสนองขององค์กร ซึ่งช่วยให้ทีม Security เข้าใจจุดอ่อนของระบบได้ดียิ่งขึ้น

Breach and Attack Simulation (BAS)

เทคโนโลยีที่ใช้ automation เพื่อจำลองการโจมตีหลายรูปแบบในระบบจริง ทำให้องค์กรสามารถประเมินความพร้อมของระบบความปลอดภัยได้อย่างต่อเนื่อง

จากงานวิจัย Cost of a Data Breach Report ซึ่งจัดทำโดย IBM Security ร่วมกับ Ponemon Institute แสดงให้เห็นว่า ค่าเสียหายเฉลี่ยจากเหตุการณ์ data breach ทั่วโลกยังคงเพิ่มสูงขึ้นอย่างต่อเนื่อง โดยมีค่าเฉลี่ยอยู่ที่หลายล้านดอลลาร์ต่อเหตุการณ์ ทำให้องค์กรจำนวนมากเริ่มลงทุนในกระบวนการประเมินความเสี่ยงและทดสอบระบบความปลอดภัยอย่างสม่ำเสมอเพื่อลดผลกระทบจากเหตุการณ์ดังกล่าว

ผลลัพธ์จากกระบวนการ Security Validation เหล่านี้ทำให้องค์กรจำนวนมากเริ่มมองเห็นภาพชัดเจนขึ้นว่า ภัยคุกคามทางไซเบอร์ในปัจจุบันไม่ได้เกิดขึ้นเพียงจุดเดียวของระบบ แต่สามารถเกิดขึ้นได้ในหลายส่วนของโครงสร้างพื้นฐาน IT ตั้งแต่ endpoint ของพนักงาน บัญชีผู้ใช้งาน ไปจนถึงระบบ cloud และ application ขององค์กร

เมื่อองค์กรเริ่มประเมินความเสี่ยงและทดสอบระบบความปลอดภัยอย่างต่อเนื่อง จึงพบว่าการใช้เครื่องมือเพียงประเภทเดียวไม่สามารถรับมือกับภัยคุกคามที่ซับซ้อนในปัจจุบันได้ แนวทางด้านความปลอดภัยจึงต้องพัฒนาไปสู่การป้องกันแบบหลายชั้นที่ครอบคลุมทุกมิติของระบบ IT ซึ่งแนวคิดนี้เองที่นำไปสู่การสร้าง Cyber Defense 360°

Cyber Defense 360°: แนวทางสำคัญสำหรับองค์กรยุคดิจิทัล

จากแนวโน้มภัยไซเบอร์ในปัจจุบัน จะเห็นได้ว่าการป้องกันภัยไซเบอร์ไม่สามารถพึ่งพาเครื่องมือใดเครื่องมือหนึ่งได้อีกต่อไป

องค์กรจำเป็นต้องสร้างระบบป้องกันแบบหลายชั้น หรือ Defense-in-Depth ที่ครอบคลุมทุกส่วนของระบบ IT

แนวทาง Cyber Defense 360° จึงมุ่งเน้นการป้องกันในหลายมิติ ได้แก่

- Endpoint Security เพื่อป้องกันอุปกรณ์ของผู้ใช้งาน

- Identity Security เพื่อป้องกันการขโมยบัญชีผู้ใช้

- Cloud Security เพื่อป้องกันระบบ Cloud Infrastructure

- Application Security เพื่อป้องกันช่องโหว่ของซอฟต์แวร์

- Threat Detection และ Incident Response เพื่อรับมือกับเหตุการณ์ที่เกิดขึ้น

แนวคิดนี้ช่วยให้องค์กรสามารถมองเห็นภัยคุกคามในทุกมิติของโครงสร้างพื้นฐาน IT และสามารถตรวจจับ ตอบสนอง และป้องกันการโจมตีได้อย่างรวดเร็ว

เรียนรู้แนวทางการสร้างระบบป้องกันภัยไซเบอร์แบบ End-to-End ที่ครอบคลุมแบบ 360°

หากคุณต้องการทำความเข้าใจแนวคิด Cyber Defense 360° และเรียนรู้แนวทางการสร้างระบบป้องกันภัยไซเบอร์แบบ End-to-End ที่ครอบคลุมทั้ง Endpoint, Identity และ Cloud เราขอเชิญคุณเข้าร่วมงานสัมมนาออนไลน์ที่จัดขึ้นโดย Aware Group และ CrowdStrike ซึ่งจะช่วยให้องค์กรของคุณมองเห็นภาพของภัยคุกคามยุคใหม่ และแนวทางในการรับมืออย่างเป็นระบบ

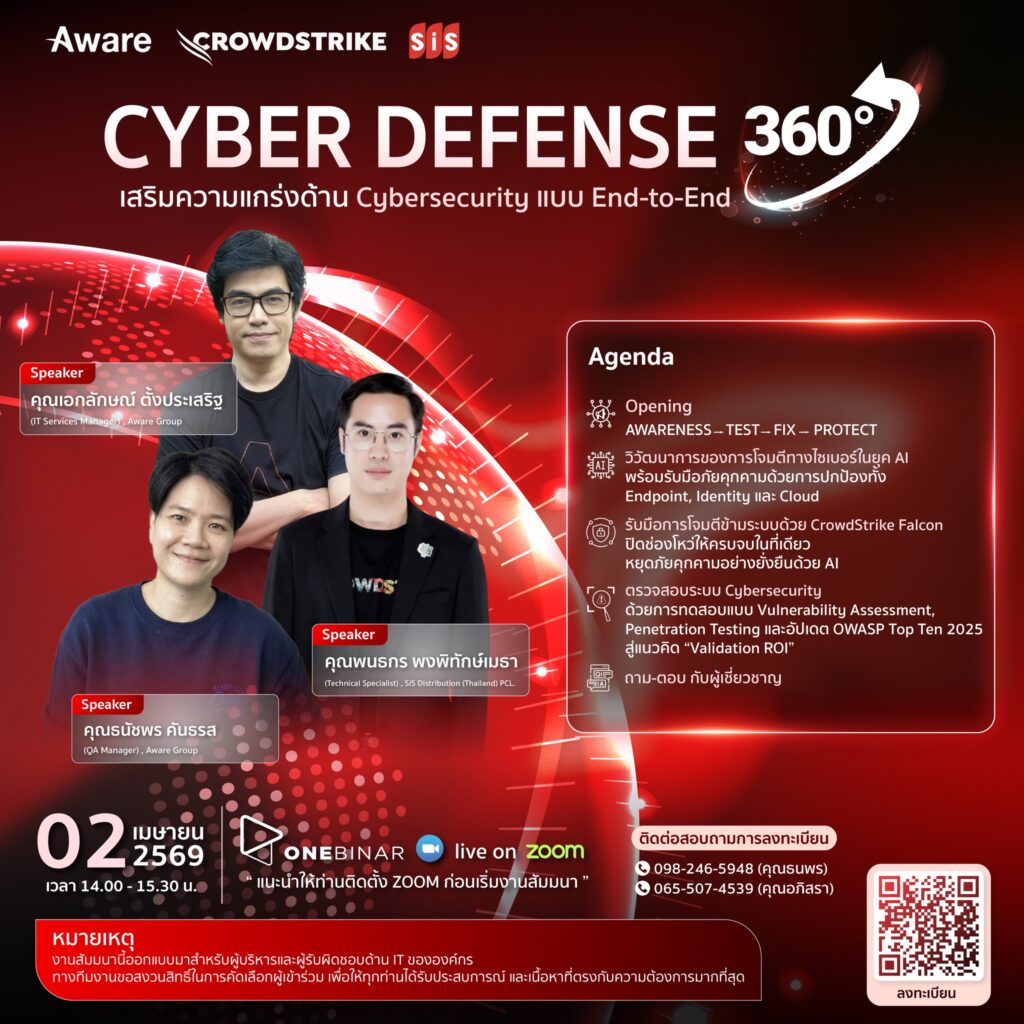

[Webinar] Cyber Defense 360°: เสริมความแกร่งด้าน Cybersecurity แบบ End-to-End

📅 วันพฤหัสบดีที่ 2 เมษายน 2026

⏰ เวลา 14.00 – 15.30 น.

💻 เข้าร่วมฟรี! ผ่าน Zoom

🔗 ลงทะเบียนเข้าร่วม Webinar ได้ที่นี่

👉 https://go.aware.co.th/0tp2

Digital Marketing Executive | Aware Group ตั้งใจที่จะส่งมอบเนื้อหาที่เป็นประโยชน์ เขียนให้อ่านง่ายและเข้าใจง่าย แม้ผู้ที่ไม่มีความรู้ทางด้านเทคโนโลยีมาก่อนก็สามารถศึกษาร่วมกันได้ ยินดีที่จะนำเสนอเรื่องราวน่าสนใจด้านเทคโนโลยี มาร่วมเรียนรู้ด้วยกันนะคะ